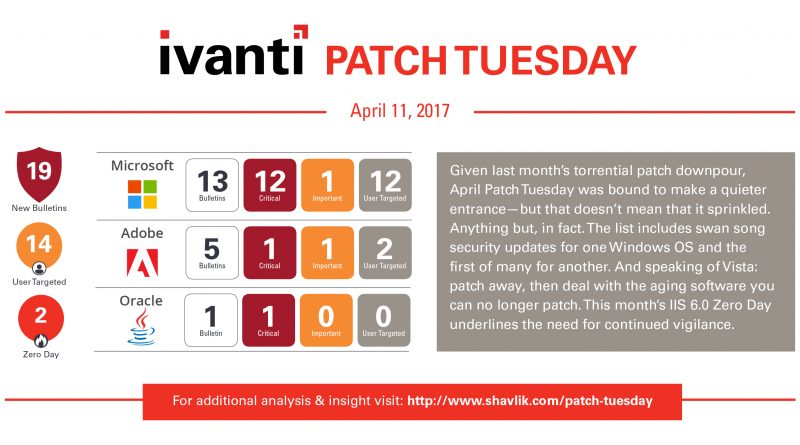

La mise à jour Patch Tuesday de Microsoft pour avril fait seulement un tiers de celle de mars. Ivanti nous explique en exclusivité, comme chaque mois, ce qu’il faut en retenir.

Bien que le nombre de CVE soit plus faible, de nombreux changements intéressants sont intervenus, et toute personne qui a cherché à comprendre ce qui venait d’être publié a dû s’y reprendre à plusieurs fois. Microsoft a enfin supprimé les pages de bulletin. Vous devez désormais utiliser le Guide de mise à jour de la sécurité, qui contient plusieurs options de filtre intéressantes, mais dont l’organisation n’est pas aussi performante. Par exemple, pour consulter toutes les CVE résolues pour une même mise à jour, il faut désormais les étudier chacune séparément, alors que la page de bulletin les regroupait toutes au même endroit. Il va sans doute falloir un moment pour que les utilisateurs s’habituent.

46 vulnérabilités uniques

La mise à jour Patch Tuesday résout un total de 46 vulnérabilités uniques (CVE), dont trois correspondent à des divulgations publiques (CVE-2017-0210, CVE-2017-0199, CVE-2017-0203). Parmi ces trois, deux ont été exploitées par des attaques en mode sauvage ou « zero day » (CVE-2017-0210, CVE-2017-0199).

Windows Vista a reçu sa dernière vague de mises à jour de sécurité. Oui, le support de Vista arrive finalement à sa fin.

Windows 10 1703 est disponible et il y a déjà une mise à jour à appliquer ! Pour ceux qui utilisent Windows 10 1507, il ne faut pas oublier que les mises à jour s’arrêtent fin mai, sauf pour la branche LTSB.

De nombreuses vulnérabilités Hyper-V sont traitées ce mois-ci : 14 des 46 CVE correspondent à des vulnérabilités dans Hyper-V.

Deux failles « zero days » sont résolues ce mois-ci, dont une pour Microsoft Word (CVE-2017-0199). L’autre « zero day » correspond à un accroissement des privilèges dans Internet Explorer, qui peut autoriser un pirate à convaincre l’utilisateur de visiter un site Web infecté capable d’exploiter cette vulnérabilité.

Une autre vulnérabilité « zero day » récemment été identifiée dans IIS 6 (CVE-2017-7269). Cette vulnérabilité ne sera pas résolue car il s’agit d’une ancienne version d’IIS fonctionnant sous Server 2003. Plus de 600 000 serveurs avec connexion Internet exécutant IIS 6.0 comportent un module WebDAV activé, ce qui permet l’exploitation de cette vulnérabilité. Comme un module Metasploit est en préparation, voire circule déjà, on peut être sûr que ces serveurs Web vont devenir des cibles, si ce n’est pas déjà le cas. Dans nos prévisions Patch Tuesday, nous avons parlé du logiciel EoLed et des risques que son exécution fait courir à votre environnement.

Concernant les applications non Microsoft, des mises à jour sont disponibles pour Adobe. Le 18 avril verra également la publication de la mise à jour CPU trimestrielle d’Oracle, incluant une mise à jour critique pour Java.

Les priorités doivent être les suivantes :

Microsoft a marqué les mises à jour suivantes comme critiques:

-Mise à jour cumulée pour Windows 10 et Server 2016

-Déploiement mensuel pour Windows 7, 8.1, Server 2008 R2, Server 2012 et Server 2012 R2 ou

-Mise à jour Sécurité uniquement + Mise à jour cumulée pour IE pour Windows 7, 8.1, Server 2008 R2, Server 2012 et Server 2012 R2

-Net Framework

-Adobe Flash pour IE

-Microsoft Office

Adobe a marqué les mises à jour suivantes comme critiques :

-Adobe Flash Player

-Adobe Acrobat et Reader

Oracle va publier des mises à jour le 18 avril, dont une mise à jour critique pour Java.