L’Agence Nationale pour la Sécurité des Systèmes d’Information rendait public le 27 février son rapport annuel sur les menaces en Cybersécurité. Sans surprise, le Panorama de la cybermenace 2023 « fait état d’un niveau de la menace informatique en constante augmentation dans un contexte marqué hors de nouvelles tensions géopolitiques et la tenue d’évènements internationaux sur le sol français. »

Mobilisation pour les JO

Vincent Strubel, directeur général de l’Anssi, présentait le rapport, secondé de Mathieu Feuillet, Sous-directeur Opérations . V. Strubel a indiqué que l’agence était en grande partie mobilisée sur la Cybersécurite de l’évènement, pour lequel elle a défini, en collaboration avec différents autres services de l’État, « un dispositif renforcé de veille d’alerte et de traitement des incidents de sécurité informatique. »

Ransomware : +30%

Les chiffres du rapport ne sont pas exhaustifs, rappelle son directeur général : ce sont ceux portés à la connaissance de l’agence.

« Les attaques informatiques à des fins d’extorsion », c’est-à-dire utilisant des rançongiciels sont supérieurs de 30 % à celui relevé sur la même période en 2022. Une recrudescence qui rompt avec la diminution observée par l’agence dans son précédent Panorama de la cybermenace : 3 703 « évènements de sécurité » (contre 3 018 en 2022), et 1 112 incidents », contre 832 en 2022. NB : Un évènement est une alerte, un incident est un évènement de sécurité où l’ANSSI est en mesure de confirmer qu’un acteur malveillant a conduit des actions malveillantes avec succès sur le système d’information de la victime.

Attaques DDoS : le plus courantes

Les attaques par déni de service distribué (DDoS), « menées par des hacktivistes pro-russes », sont « les plus courantes, et ont des impacts souvent limités ».

L’espionnage et le « pré positionnement », principales préoccupations de l’agence.

Mais l’agence nationale ne se préoccupe pas seulement des attaques classiques de cybersécurité. « Des modes opératoires cybercriminels pourraient être instrumentalisés par des acteurs étatiques pour conduire des opérations d’espionnage , indique le rapport.

Vincent Strubel a reconnu, dès le début de sa conférence de presse : « l’espionnage est ce qui nous occuppe le plus. Cela reste lié à des acteurs chinois, mais avec un retour d’acteurs liés à la Russie ». Notons que depuis 2 ans, l’Annsi, agence gouvernementale attribue publiquement les attaques à ces pays.

L’espionnage évolue, a-t-il-prévenu, il cible désormais également « des individus et des structures non gouvernementales qui créent, hébergent ou transmettent des données sensibles ». Les individus ciblés par cette recherche de renseignement voient leurs téléphones portables professionnels et personnels attaqués. On assiste, précise Vincent Strube à une « recrudescence de modes opératoires associés publiquement au gouvernement russe »

« Si les attaques à but lucratif et les opérations de déstabilisation ont connu un net regain en 2023, c’est la menace moins bruyante, qui reste la plus préoccupante, celle de l’espionnage stratégique et industriel ainsi que du prépositionnement à des fins de sabotage, qui a le plus mobilisée les équipes de l’ANSSI »

La géopolitique s’invite dans la cybersécurité !

Le directeur général de l’Anssi met en garde sur des actions de « prépositionnement » visant des infrastructures critiques qui ont été détectées. : « Ces dernières, plus discrètes, peuvent néanmoins avoir pour objectif la conduite d’opérations de plus grande envergure menées par des acteurs étatiques attendant le moment opportun pour agir. » Les attaquants s’introduisent sur les réseaux « dans le cadre de tensions internationales et de « risque d’affrontement stratégique entre grandes puissances, qui n’est également pas à exclure ».

On ne s’étonnera donc pas que Vincent Strubel reconnaisse : « C’est l’espionnage stratégique et industriel ainsi que du prépositionnement à des fins de sabotage, qui ont le plus mobilisée les équipes de l’ANSSI . »

Désinformation

Parallèlement aux attaques cyber, l’agence pointe aussi les tentatives de déstabilisation : « Dans un contexte géopolitique tendu, l’ANSSI a constaté de nouvelles opérations de déstabilisation visant principalement à promouvoir un discours politique, à entraver l’accès à des contenus en ligne ou à porter atteinte à l’image d’une organisation. »

Elever le niveau global de cybersécurité

Les attaquants continuent de tirer profit des mêmes faiblesses techniques pour s’introduire sur les réseaux. L’exploitation des vulnérabilités Zero Day par exemple restent une porte d’entrée de choix pour les attaquants, « qui profitent encore trop souvent de mauvaises pratiques d’administration, de retards dans l’application de correctifs et de l’absence de mécanismes de chiffrement. »

Les attaquants, profitent encore trop souvent de mauvaises pratiques d’administration, de retards dans l’application de correctifs et de l’absence de mécanismes de chiffrement.

L’ANSSI appelle les organisations françaises à développer leurs capacités de détection, à mettre en place une stratégie de sauvegarde des SI et élaborer des plans de continuité et de reprise d’activité.

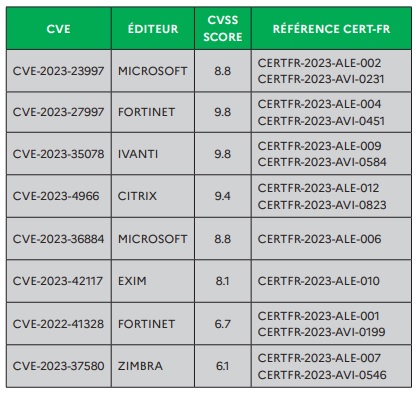

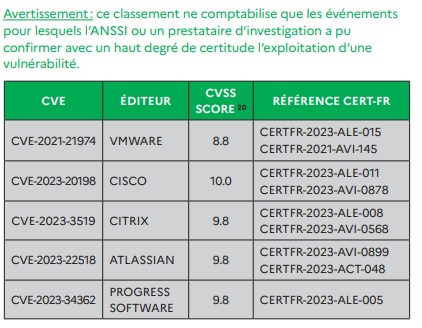

Les 5 vulnérabilités majeures de 2023

Autres vulnérabilités marquantes de 2023

(Panorama Cybermenaces 2023, Anssi)

Afin d’améliorer la sécurité des organisations, l’agence « entend s’appuyer sur l’entrée en vigueur cette année de la directive NIS 2, qui permettra de réguler plusieurs milliers de nouvelles entités et de renforcer progressivement leur sécurité informatique.» (Lire le Dossier NIS2)

Vincent Strubel veut en même temps éviter un vent de panique, en particulier sur les structures de taille moyenne. Il a déclaré à Solutions-Numeriques, à propos de l’application de la directive Nis2 : « Nous allons accompagner les entreprises, avant de les contrôler », reconnaissant que ce chantier réglementaire pouvait laisser un sursis de « 3 à 5 ans » . (Ecouter le Podcast)

Télécharger le Panorama 2023 de la menace , de l’Anssi