Cisco Talos a dévoilé hier sur son blog avoir découvert plusieurs vulnérabilités au sein du firmware de la plateforme de connexion SmartThings de Samsung, qui a depuis résolu le problème.

Serrures intelligentes déverrouillées à distance, images de caméra détournées, détecteurs de mouvement désactivés, thermostats ou prises divers pouvant être contrôlées par des hackers… les vulnérabilités découvertes par le laboratoire de Cisco, en permettant à un attaquant d’exécuter des commandes OS ou d’autres codes arbitraires sur les périphériques affectés, pouvaient mener à des scénarios dangereux…

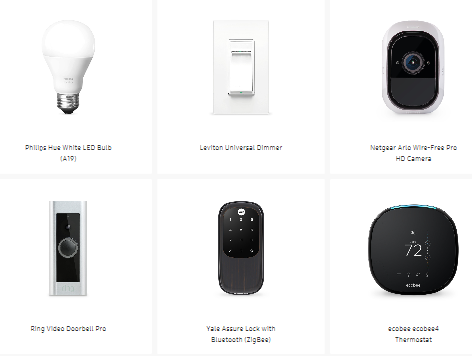

Le SmartThings Hub est un contrôleur central qui surveille et gère divers objets connectés tels que les prises intelligentes, les ampoules LED, les thermostats, les caméras, les assistants vocaux et autres. Il permet aux utilisateurs de se connecter à distance et de gérer ces appareils à l’aide d’un smartphone.

Le firmware s’exécutant sur le SmartThings Hub est basé sur Linux et permet de communiquer avec des périphériques IoT en utilisant plusieurs technologies différentes telles que Zigbee, Ethernet, Z-Wave et Bluetooth. La version incriminée est celle-ci : Samsung SmartThings Hub STH-ETH-250 – Firmware version 0.20.17. Au total, Cisco Lab a trouvé 20 vulnérabilités, dont certaines, si elles sont combinées, permettent d’obtenir le contrôle total de l’appareil, et cela sans authentification préalable.

Cisco Talos recommande aux utilisateurs de s’assurer que leurs Samsung SmartThings Hub est bien mis à jour avec la dernière version du firmware pour s’assurer que ces vulnérabilités ont été corrigées. Dans la plupart des cas, les mises à jour sont automatisées.