- IAM/IDaaS, la clé d’une approche “Zero Trust”

- imprimante-hp

Avec l’essor de la mobilité, du Cloud public, les frontières du système d’information s’estompent et l’identité numérique apparaît de plus en plus comme le dernier rempart de la sécurité des données et applications. Un changement de paradigme qui place l’IAM au cœur de la cyberdéfense des entreprises.

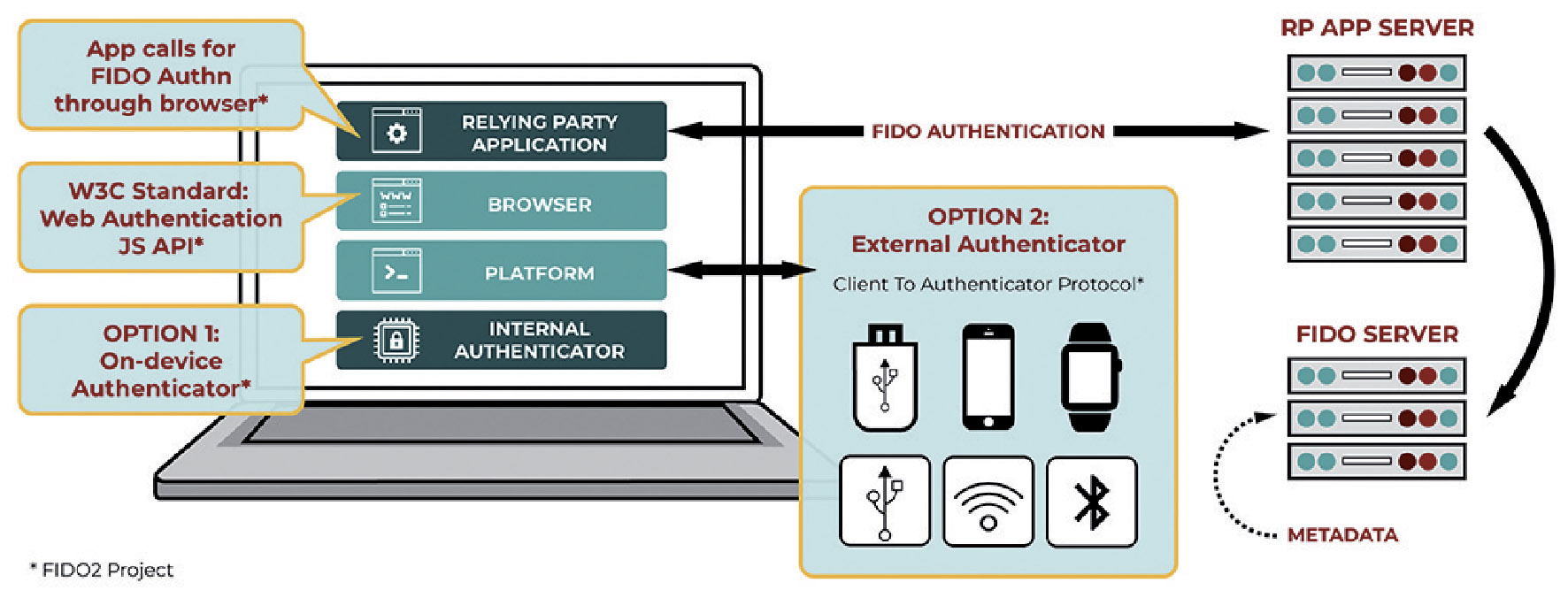

(Client-to-Authenticator), doit permettre l’essor de la connexion aux sites et applications Web sans mot de passe.

A l’heure de l’adoption massive de services et applications Cloud, de l’utilisation généralisée des terminaux mobiles pour accéder au SI, l’identité est désormais le véritable pivot de la cybersécurité de l’entreprise. Les plateformes IAM (Identity and Access Management) et leurs équivalents Cloud IDaaS s’affirment de plus en plus comme des pièces maîtresses d’une approche “Zero Trust”.

Pour Sébastien de la Tullaye, directeur de One Identity France, l’IAM se divise en trois grands domaines fonctionnels : la gouvernance et administration des identités (IGA), la gestion des accès à privilèges (PAM) et la gestion active des identités et des accès sur l’Active Directory. « Les trois piliers de notre gamme sont activés et accessibles via des fonctionnalités d’identité en tant que service (IDaaS) lorsque c’est nécessaire. » L’éditeur, qui compte dans ses clients Swiss Post, Telefonica, Sky ou le fournisseur de services Cloud français 3DS Outscale, est notamment réputé pour son intégration avec SAP. Le responsable ajoute : « One Identity est le seul fournisseur à prendre en charge 8 des 9 catégories de contrôle de sécurité publiées sur le site Web IDSAlliance.org (Identity Defined Security Alliance). Notre offre technique est sans égale, et elle permet aux entreprises d’intégrer les meilleures pratiques en matière de sécurité de l’identité, quels que soient les défis rencontrés. »

Le “As a Service” s’impose

Si, par nature, ces solutions semblent destinées avant tout aux grandes entreprises qui doivent gérer des dizaines de milliers d’utilisateurs dans des centaines d’établissement de par le monde, elles sont aujourd’hui accessibles à toutes les entreprises, notamment via des offres SaaS simples à déployer. « Les solutions de Ping Identity permettent d’adresser toutes les tailles d’entreprises de par leur simplicité de mise en œuvre et leur richesse fonctionnelle. Nous travaillons donc aussi bien pour aider des PME que des grands comptes à atteindre leurs objectifs », explique ainsi Arnaud Gallut, Regional Sales Director South EMEA de Ping Identity.

L’arrivée de solutions “As a Service” participe très largement à la diffusion de ces solutions auprès d’entreprises de tailles diverses. Le marché des solutions IDaaS, estimé à 3,5 milliards de dollars par Transparency Market Research en 2018, va connaître une croissance de 21 % cette année. Les entreprises modernisent leurs systèmes de gestion d’identité et font massivement le choix du Cloud. Ainsi, le spécialiste de l’IDaaS, Okta, compte désormais 5 000 clients dans le monde. Pour Nicolas Petroussenko, vice-président Europe du Sud et responsable France d’Okta, le SaaS est aujourd’hui devenu un atout vis-à-vis des solutions d’IAM on-premise : « Okta offre un service extrêmement robuste et hautement disponible (“Always-On”). Quand les organisations mettent en place par exemple un SSO (Single Sign-On) ou encore un MFA (Authentification multi-facteurs), elles s’attendent à une disponibilité permanente de ce service qui est la porte d’entrée de tous les autres. Or les solutions on-premise ne peuvent garantir cette disponibilité permanente puisqu’elles sont soumises à des plages de maintenance régulières, ne serait-ce que pour des montées de version programmées. » L’éditeur cultive en outre son indépendance et multiplie les connecteurs préconfigurés pour faciliter le déploiement de sa solution dans les entreprises.

Face aux nouveaux entrants, les acteurs traditionnels de l’IAM doivent gérer cette dualité du marché avec des entreprises qui ont déployé un IAM on-premise et d’autres qui partent directement sur des offres IDaaS. « Notre différenciant principal réside dans notre capacité à supporter la majorité des cas d’usage IAM de nos clients pour des populations internes, externes ou même des consommateurs (CIAM), et en s’adaptant aux différentes contraintes de déploiement que ce soit on -premise, Cloud ou service managé » explique Rafik Mezil, architecte et avant-vente IAM chez IBM Security France. IBM propose en parallèle l’offre IDaaS Cloud Identify, qui supporte des fonctions de SSO (Single Sign-On), le Multi Factor Authentication (MFA), la gouvernance et l’analytique et offre la capacité de fonctionner en mode hybride avec les plateformes IAM existantes. Et de citer, « Nos offres logicielles on-premise (Annuaire d’entreprise, gouvernance des identités, gestion des accès, gestion des comptes à privilèges) qui peuvent se déployer sous un format Appliance physique ou virtuelle, ou nos services Cloud à savoir Cloud Identity pour l’IDaaS et notre offre intégrée “Adaptive Access” supportant des scénarios de protection contre la fraude et la gestion des accès des périphériques mobiles (BYOD, CYOD, etc.). »

Des pistes d’innovation

Si l’IAM n’est pas une brique d’infrastructure nouvelle, elle est encore loin d’être une technologie figée. On assiste depuis plusieurs années à une convergence de l’IAM avec les offres de CASB, avec l’EMM et le PAM. L’objectif est de simplifier les architectures liées aux accès, de même que les échanges avec les SIEM et les outils de protection de données type Guardium. Parmi les autres pistes d’innovation, l’intelligence artificielle trouve un nouveau terrain de jeu privilégié dans une brique d’infrastructure qui sert de pivot à l’ensemble du système d’information de l’entreprise. « Nous proposons déjà sur une partie de notre offre des capacités d’intelligence artificielle et de machine learning qui permettent de déjouer des cyber-attaques de plus en plus complexes » explique Arnaud Gallut. « Notre ambition est d’apporter encore plus de sécurité dans nos outils en généralisant ces capacités d’IA sur l’ensemble de notre plateforme. »

Des algorithmes de détection de fraude arrivent sur les plateformes d’IAM tandis que l’on commence à entendre parler d’IAM de nouvelle génération, avec une identité de confiance distribuée et totalement décentralisée s’appuyant sur une blockchain. De nouvelles applications sont en train de naître via les catalogues d’API, le stockage des identités des clients dans ce que l’on appelle le Customer IAM ou encore les applications IoT. Dès lors, ce ne seront plus des dizaines de milliers d’utilisateurs qu’il faudra gérer, mais des centaines de milliers de clients, voire des millions d’objets connectés.