- Des pare-feux très spéciaux

- confsolutionsit

Au-delà des pare-feux classiques qui protègent les entreprises et leurs sites des attaques de malwares, une série d’appareils de sécurité tente de résoudre des problèmes particuliers : interdire l’accès à des adresses web compromettantes, protéger des applications web internes…

Olféo est l’une des sociétés membre d’Hexatrust, le groupement français d’équipement de sécurité. Elle a réussi en grande partie son développement sur les spécificités des règlements français dans différents domaines professionnels. Elle utilise des proxy pour analyser et filtrer les échanges de données et rendre impossible l’accès à des adresses «compromettantes.» L’idée est d’empêcher les utilisateurs de l’entreprise d’accéder à des documents illicites ou de publier des informations inconvenantes. N’importe quelle entreprise peut, en effet, se retrouver devant un tribunal si l’on découvre que ses adresses IP étaient à la source de certains «jeux interdits.» Qu’il s’agisse de téléchargements illicites, de ventes d’objets volés, d’insultes racistes ou de menaces à des tiers, d’activités pédophiles, de racolage, la liste des infractions facilement réalisables à partir d’un simple PC portable est malheureusement très longue.

Eviter de servir de relais à des trafics

Les condamnations qui en découlent sont de plus en plus nombreuses et s’aggravent au fil des années, la justice étant dans le domaine internet de plus en plus sévère. Le monde des perversions s’est lui aussi “webifié “au fil des années et les malfrats se servent de l’infrastructure de firmes parfois inconnues et souvent innocentes pour faire leur travail. Eviter de servir de relais à des trafics et surtout éviter d’avoir à se justifier devant un tribunal n’est pas un luxe. Lutter contre ces risques est donc du ressort d’Olféo et de toutes les firmes qui font ce type de filtrage applicatifs. A titre indicatif, sa suite est déjà utilisée par près de 700 clients en Europe. La suite est composée de 4 logiciels complémentaires : le proxy cache QoS, le filtrage d’URL, le filtrage protocolaire et l’antivirus. Mais la première étape à suivre pour le PDG d’Olféo nest pas de courir acheter ces outils.

Il s’agit plutôt, selon Alexandre Souillé, de créer une charte informatique qui doit être adoptée selon différents fondements juridiques, à la manière d’un règlement intérieur. «La charte doit informer les utilisateurs et les sensibiliser aux enjeux liés au système d’information. Elle permet de responsabiliser l’employeur et ses employés», précisait-il lors des récentes Assises de la sécurité à Monaco. Selon l’ANSSI, 80 % des entreprises françaises disposeraient déjà d’une charte informatique, mais il en reste beaucoup à convaincre. La charte est pourtant, selon le Code du Travail et la Loi Informatique et Libertés, obligatoire dans le cas où l’entreprise collecte des données à caractère personnel, autrement dit dès la mise en place d’outils de surveillance et de filtrage. Ce type d’action est désormais bien connu en ce qui concerne ces sujets parfois délicats. Pour être juridiquement opposable, la charte doit être déposée au greffe du Conseil des Prud’hommes et à l’inspection du travail et peut donc servir à licencier du personnel imprudent (lire encadré).

« Les outils de surveillance doivent être accompagnés d’une charte informatique. » Alexandre Souillé, Olféo

Des outils de surveillance dangereux ?

Pour Alexandre Souillé, le principal concurrent d’Olféo est l’américain Blue Coat. Cette firme propose aussi des filtres conçus sur des proxy. Elle s’est fait connaître récemment pour avoir permis au président syrien actuel, Bachar el Assad, de poursuivre ses dissidents. Les filtres vendus par Blue Coat aux opérateurs permettent en effet de suivre des volumes de trafic de packet IP importants et de «remonter» à la source. Avec le traitement par «Deep packet inspection», il est possible d’analyser le trafic à la volée et d’identifier des mots-clefs et d’identifier les sources.

Des machines conçues pour les sites web

Autre Français, rencontré lors des Assises de la sécurité 2014, DenyAll met aussi l’accent sur ses gammes de pare feux pour le Web avec son nouveau partenaire BeeWare, société acquise cet été. Cloud Protector est bâtie sur sa technologie de pare-feu applicatif, désormais vendue sous forme de service, ce qui rend la sécurité applicative plus abordable. Selon son éditeur, il ne nécessite pas d’expertise technique et devrait permettre une accélération de tout site web. Le service est gratuit jusqu’à la fin 2014. La firme fait aussi la promotion de la suite Bee Ware i-Suite, qui comporte un firewall applicatif (WAF), un module de contrôle des accès (WAM), des outils d’audit et d’analyse de flux, un firewall Web Services (WSF) et une console pour centraliser la gestion. L’offre est disponible sous forme d’appliance ou de machine virtuelle.

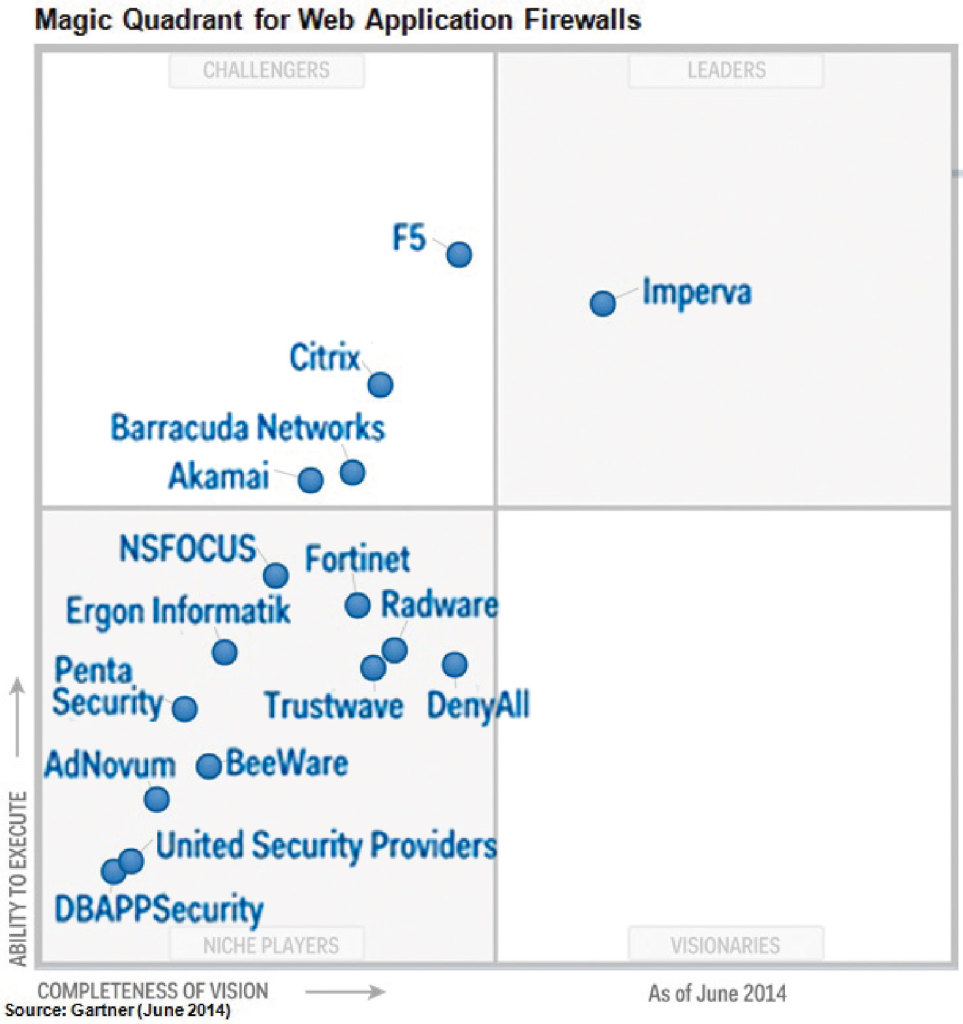

La montée des WAFs

Le firewall applicatif web (WAF) tel que le propose DenyAll permet de protéger les applications web internes et publiques lorsqu’elles sont déployées localement ou à distance (hébergées dans le «nuage» ou «as a service»). La plupart des nouveaux arrivants dans la sécurité vise ce créneau en pleine croissance. Le bureau d’étude Gartner estime que le marché des WAFs a progressé d’environ 30 % entre 2012 et 2013, en passant de 259 millions à 337 millions de dollars. Au-delà des simples attaques de pirates, les WAFs tentent de contrôler l’accès aux applications web et de collecter des informations sur les utilisateurs. Cela dépasse parfois la simple sécurité sous le couvert de nourrir les journaux d’accès et permettre d’établir des rapports de conformité d’audit. Les WAFs sont le plus souvent déployés en ligne, comme un proxy inverse, car historiquement c’était le seul moyen d’effectuer des inspections en profondeur. Le proxy inverse étant installé du côté des serveurs Internet entre ceux-ci et l’Internet. L’utilisateur du Web se doit de passer par son intermédiaire pour accéder aux applications de serveurs internes. D’autres modes de déploiement existent pour la surveillance, comme le proxy transparent, en mode bridge, où le WAF fonctionne sur un «tuyau» hors bande et par conséquent travaille sur une copie du trafic réseau.

Le principal avantage du WAF est d’assurer la protection d’applications web personnalisées. Les WAFs intègrent également d’autres technologies de sécurité réseau, tels que les scanners de vulnérabilité, les appareils de protection pour les dénis de service distribué (DDoS). En outre, les WAFs comprennent parfois l’accélération des performances, y compris le cache de contenu (Akamai, Radware, A10, etc. ), et peuvent être livrés avec des modules spécifiques de gestion des accès web (WAM) pour inclure des fonctionnalités d’authentification – notamment pour intégrer des applications Web distribuées Single Sign-On (SSO). Les WAFs intègrent souvent dès la conception des sites à leurs défenses et permettent d’établir au minimum des statistiques de trafic.

L’Icann bientôt indépendant

L’enjeu de la sécurité des proxy et des pare-feux IPS (Intrusion Prevention System) dépasse le simple filtrage, car les malfrats qui ont les moyens d’identifier plus facilement chaque adresse IP peuvent faire de l’espionnage – ce qui n’est pas neutre lorsqu’on fait du commerce. Souvent considérée comme une succursale de l’agence de sécurité des Etats-Unis (NSA), l’Icann, l’autorité en charge des noms de domaine, exerce une influence essentielle sur le développement et l’évolution d’Internet, par le rôle de coordination qu’elle joue au sein du système d’attribution de noms Internet. Pour beaucoup, cela profiterait surtout aux entreprises américaines qui coopèrent avec la NSA. Mais cette structure, trop proche des intérêts américains, devrait gagner son indépendante en 2015.