Les chercheurs du spécialiste en cybersécurité Proofpoint ont analysé une série de cyberattaques ciblant des étudiants universitaires avec des offres d’emploi frauduleuses, dans les secteurs de la santé et de la bioscience, en particulier aux États-Unis.

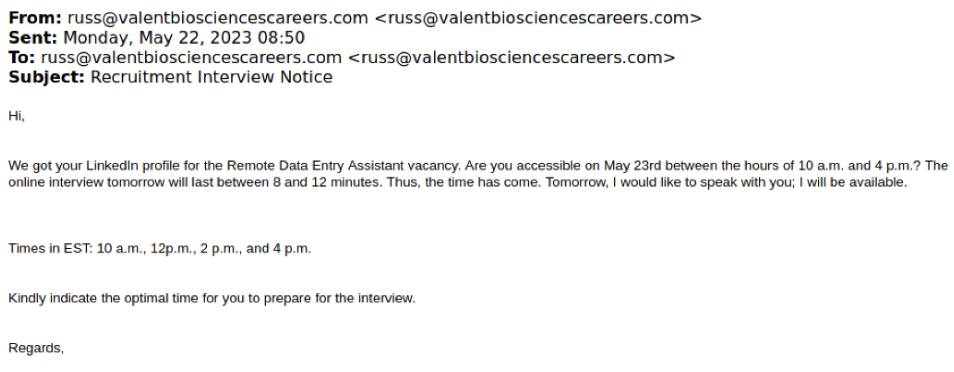

Les cybercriminels demandent aux victimes d’avancer des frais pour acheter du matériel et des logiciels lié à leur futur poste, qui est bien évidemment inexistant. Cette fraude se base sur l’ingénierie sociale et “certains cybercriminels vont même jusqu’à organiser de faux entretiens pour convaincre leurs victimes plus efficacement », expliquent les chercheurs.

Selon leur analyse, les principaux éléments des offres d’emploi frauduleuses sont les suivants :

- Une offre d’emploi inattendue reçue à partir d’un compte de courrier électronique gratuit tel que Gmail ou Hotmail qui usurpe l’identité d’une organisation légitime

- Une offre d’emploi émanant d’une adresse électronique qui utilise un domaine différent du site web officiel de l’entreprise, avec le mot “careers” ajouté.

- Des questions d’entretien inexistantes ou trop simplistes, avec peu ou pas d’informations sur les tâches à accomplir

- Des PDF ou d’autres documents contenant des fautes de grammaire et d’orthographe, ainsi qu’un contenu générique sur l’organisation et le rôle (voir illustration de Une de l’article).

- Recevoir un “chèque de paie” presque immédiatement après avoir entamé une discussion avec l’expéditeur

- Un expéditeur encourageant un destinataire à passer à un courriel personnel ou à un compte de chat pour discuter de l’offre d’emploi.

- Un langage demandant une “tâche rapide”, en particulier s’il s’agit d’envoyer de l’argent via des applications mobiles ou des adresses Bitcoin.