Thales, conforme à la norme automobile ISO/SAE 21434

Thales a été certifié conforme à la norme automobile ISO/SAE 21434 qui couvre l’évaluation des risques et de la sécurité, la détection des menaces...

Logiciels espions : un des leaders mondiaux dans le viseur…

(AFP) - Le parquet de Munich a requis lundi un procès contre les dirigeants d'un leader mondial des logiciels espions, FinFisher, filiale allemande du...

Qumulo intègre Varonis et de nouvelles capacités de verrouillage de…

Qumulo et Varonis s’associent pour fournir une solution qui protège les clients de Qumulo contre les ransomwares dans les environnements cloud et sur site.

La...

Acronis lance une solution EDR pour faciliter le travail des…

Acronis annonce la commercialisation d’Acronis Advanced Security et Endpoint Detection & Response (EDR) pour aider les Managed Service Providers dans leur tâche de déploiement...

Les biais de l’IA et leur importance en informatique

AVIS D'EXPERT - L'enthousiasme suscité par l'IA est à son comble et la demande est énorme. Mais, au-delà du battage médiatique, certaines voix s'élèvent pour...

Phishing : les banques doivent rembourser ! Un rappel à…

Par Alexandre Lazarègue, Avocat spécialisé en droit du numérique

La fraude à la carte bancaire par le biais du phishing est un problème majeur qui...

10 millions de dollars de récompense pour la capture d’un…

Le département d'État américain a annoncé mardi offrir une récompense de 10 millions de dollars pour toute information conduisant à l'arrestation ou à la...

L’Ukraine rejoint le centre de cyberdéfense de l’Otan

(AFP) - L'Ukraine a rejoint le centre de cyberdéfense de l'Otan, a annoncé mercredi cette structure basée en Estonie, Kiev qualifiant cette décision d'"étape...

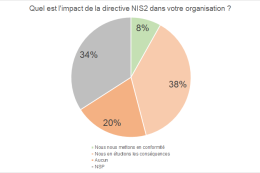

NIS2 : plus d’un tiers des DPO n’en sont qu’au…

Dans la 8e édition de son observatoire trimestriel, l'AFCDP, l'association représentative de DPO (Data Protection Officer) en France, plus d'un tiers des délégués à...

86% des organisations auraient consciemment déployé du code applicatif… vulnérable

Dans une étude récente, l’éditeur Cherkmarx relève que 86% des organisations auraient déployé du code applicatif vulnérable délibérément et subi, en conséquence, pour 88%...

Microsoft OneNote et Adobe Acrobat Sign : attention aux fichiers…

L’éditeur Avast observe qu’aujourd’hui 2 attaques sur 3 s'appuient sur de l'ingénierie sociale ou fait de la manipulation psychologique.

Dans son dernier rapport axé sur...

L’Etat demande à des hackers de tester son service de…

(AFP) - Le ministère de l'Intérieur a fait appel à des hackers éthiques réunis par la start-up française Yogosha pour tester la sécurité du...

Check Point intègre Ivanti Patch Management pour enrayer l’exploitation des…

L’intégration de Check Point Harmony avec Ivanti vise à détecter, hiérarchiser et corriger automatiquement les vulnérabilités pour réduire les surfaces d'attaque et améliorer l'efficacité...

Proofpoint analyse les changements de modes opératoires des cybercriminels

Du au blocage des macros par Microsoft les cybercriminels à revoir leur mode opératoire. Dans une étude les chercheurs de Proofpoint ont observé l’évolution de...

Nominations chez Cybereason et Cato Networks: ça bouge dans la…

Le management de l'éditeur de cybersécurité Cybereason a connu d'importants changements, annoncés en avril, avec le départ de Joel Mollo, la promotion de Guillaume...

Le secteur maritime face à la cyber-insécurité

OWN, expert du renseignement sur la menace cyber, en collaboration avec France Cyber Maritime (M-CERT), CERT1 national sectoriel français maritime et portuaire, dévoilent en...

CyberArk Identity Flows consolide désormais les remontées d’informations de Proofpoint,…

Le spécialiste israélien de la sécurité des identités a apporté des améliorations à sa solution d’orchestration CyberArk Identity Flows, avec de nouvelles intégrations aux...

Sensibiliser aux métiers cyber : la compétition 404 CTF, deuxième…

Du 12 mai au 4 juin, le 404 CTF propose aux experts comme aux débutants de se défier sur des épreuves individuelles de cybersécurité,...

Avec “Secure Cloud Routeur”, Zyxel veut garantir un réseau fiable…

Zyxel, constructeur taïwanais spécialisé dans les solutions de réseau et de sécurité, vient d’annoncer Secure Cloud Router, une nouvelle solution combinant un routeur WiFi6E...

Washington neutralise un logiciel espion russe utilisé depuis 20 ans

(AFP) - Les Etats-Unis ont annoncé mardi avoir neutralisé l'un des logiciels espions russes les plus sophistiqués et à l'origine de nombreuses attaques contre...