Avis d’expert – Vulnérabilités : le cyberespace est-il réellement moins…

Chris Goettl, directeur Product Management Sécurité chez Ivanti, propose aux lecteurs de Solutions Numériques de jeter un coup œil sur les vulnérabilités de l'année...

Etude – Le phishing ciblant Facebook et Instagram explose

Les pirates s’attaquent aux réseaux sociaux. Ils ont connu la croissance trimestrielle la plus importante de tous les secteurs, selon le baromètre "Phishers’ Favorites",...

La condamnation d’Assange pour violation de sa liberté provisoire “disproportionnée”…

(AFP) - La condamnation de Julian Assange, le fondateur de WikiLeaks, à 50 semaines de prison pour violation de ses conditions de liberté provisoire...

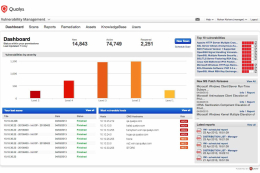

Cybersécurité : nouvelle appliance virtuelle Service Cloud Agent Gateway de…

Ce nouveau service de Qualys est une extension de la plateforme Cloud Agent Platform. Il simplifie les déploiements massifs dans les environnements sur site...

Expertise F5 Networks – Vulnérable par défaut : le fléau…

Depuis le début de l’année, au moins cinq cas majeurs de fuite de données dans le Cloud ont été révélés. À chaque fois, il...

Robotic Process Automation : UiPath séduit les investisseurs

La licorne new yorkaise vient de lever 568 millions de dollars. L’éditeur, aujourd’hui valorisé à 7 milliards de dollars, veut accélérer l’adoption de l’IA.

Pour...

Etude – Fuites de données : l’IT est vu comme…

Au jeu des accusations lors d'une fuite de données, l’IT est vu comme le coupable par la moitié des répondants d'une enquête menée par...

Violation de marque : 23 % des noms de domaine…

Selon un rapport de MarkMonitor, spécialiste de la protection de marque, un quart des marques ont vu leur nom de domaine ciblé par des...

Russie : Poutine promulgue une loi controversée sur le contrôle…

(AFP) - Vladimir Poutine a promulgué mercredi une loi controversée visant à créer en Russie un "internet souverain" isolé des grands serveurs mondiaux, dénoncée...

Red Hat Quay 3, un registre de conteneur sécurisé et…

Red Hat annonce le lancement de Red Hat Quay 3, un registre "sécurisé, évolutif et automatisé" conçu pour stocker les images de conteneurs.

Ce registre...

La faille de sécurité Docker Hub pourrait conduire à une…

Docker a récemment envoyé un email à ses clients pour les informer que les noms d’utilisateurs, mots de passe hachés et jetons d’authentification (tokens)...

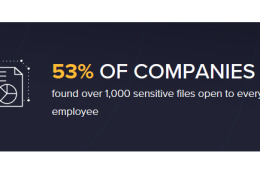

Etude – 1 entreprise sur 2 laisse 1 000 fichiers…

Dans plus d'une entreprise sur deux, au moins 1 000 fichiers sensibles sont laissés en accès libre à tous les employés, d’après le rapport...

Une carrière dans la cybersécurité ? 8 traits de personnalité…

Changer de carrière ? Se lancer dans une formation ? Oui, mais possédez-vous la bonne personnalité ? Hogan Assessments, un spécialiste de l’évaluation de...

Cybersécurité : Conscio Technologies sensibilise les collaborateurs avec des vidéos…

Conscio Technologies, le spécialiste de la sensibilisation des employés a lancé ce printemps une nouvelle « collection », sous la forme de mini vidéos d’une minute :...

5G : “prudence” face à Huawei, plaide le ministre des…

Le ministre britannique des Affaires étrangères, Jeremy Hunt, a appelé dimanche son gouvernement à faire preuve "de prudence" et à bien réfléchir avant d'entrouvrir...

Politique d’expiration de mots de passe dans Windows : une…

Politique d'expiration de mots de passe dans Windows : cela ne sert pas à grand chose, affirme Microsoft. Il l'enlève de ses consignes de...

GitHub est exploité pour héberger des kits de phishing, révèle…

Depuis au moins la mi-2017, des pirates ont abusé de GitHub et de ses fonctionnalités d'hébergement de sites Web gratuits pour y placer des...

Grande-Bretagne : tempête au gouvernement autour de fuites sur Huawei

(AFP) - Le gouvernement britannique était ébranlé vendredi par un scandale lié à des fuites dans la presse concernant la décision d'autoriser une participation...

Protection des données : jeudi noir pour Facebook aux Etats-Unis…

Divulgation non autorisée à des tiers des informations de millions de personnes, absence de consentement des "amis des amis" à la collecte de leurs...

IKare de iTrust fait peau neuve

L’éditeur iTrust a annoncé le 21 avril l’ensemble des nouveautés apportées à sa solution phare, qui assure le monitoring des vulnérabilités informatiques.

iTrust optimise les...