A lire dès maintenant, Solutions Numériques SPECIAL RESTART

Le tout dernier magazine Solutions Numériques est en ligne ! Au sortir de la crise sanitaire, il fallait bien un numéro spécial que nous...

A lire dès maintenant, Solutions Numériques SPECIAL RESTART

Le tout dernier magazine Solutions Numériques est en ligne ! Au sortir de la crise sanitaire, il fallait bien un numéro spécial que nous...

Arrow Electronics référence Centrify en Europe

Le grossiste IT spécialisé Arrow Electronics a signé en juin un accord de distribution paneuropéen avec Centrify, un spécialiste de la cybersécurité qui commercialise...

Arrow Electronics référence Centrify en Europe

Le grossiste IT spécialisé Arrow Electronics a signé en juin un accord de distribution paneuropéen avec Centrify, un spécialiste de la cybersécurité qui commercialise...

Arrow Electronics référence Centrify en Europe

Le grossiste IT spécialisé Arrow Electronics a signé en juin un accord de distribution paneuropéen avec Centrify, un spécialiste de la cybersécurité qui commercialise...

Doctolib adopte le chiffrement de bout en bout

Doctolib a annoncé le vendredi 19 juin qu'il adoptait le chiffrement de bout en bout pour sécuriser les données de santé de ses utilisateurs.

Jusqu’à...

L’Australie se dit victime d’une cyberattaque d’un “acteur étatique”

(AFP) - L'Australie est la cible d'une vaste cyberattaque d'un "acteur étatique" qui vise les systèmes informatiques du gouvernement, d'administrations et d'entreprises, a affirmé...

CIA : un rapport datant de 2017 pointe d’importantes failles…

Un rapport d'évaluation de la CIA sur la fuite d'informations et d'outils de hacking dont elle a été victime en 2016 vient d’être rendu...

CIA : un rapport datant de 2017 pointe d’importantes failles…

Un rapport d'évaluation de la CIA sur la fuite d'informations et d'outils de hacking dont elle a été victime en 2016 vient d’être rendu...

CIA : un rapport datant de 2017 pointe d’importantes failles…

Un rapport d'évaluation de la CIA sur la fuite d'informations et d'outils de hacking dont elle a été victime en 2016 vient d’être rendu...

Zoom : le chiffrement de bout en bout disponible en…

Zoom vient de confirmer la disponibilité du chiffrement de bout en bout de sa plateforme pour les utilisateurs gratuits ou payants à compter de...

BlackBerry Optics, un EDR pour contrer le cryptojacking matériel

BlackBerry et Intel ont collaboré pour mettre au point une technologie efficace permettant de stopper ce type d’attaque. La solution de détection et de réponse...

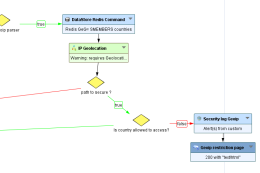

Cybersécurité : Wallix lance sa solution d’authentification multifacteur

La solution d'authentification multifacteur (MFA) proposée, Wallix Authentificator, prouve l'identité d'un utilisateur qui accède aux infrastructures, aux applications et aux données de l'entreprise.

La solution d'authentification...

Rohde & Schwarz Cybersecurity : cap sur le “Security as code”

L’éditeur fait évoluer son offre WAF afin de s’adapter à des systèmes d’information de plus en plus hybrides et des pratiques d’exploitation qui tendent...

Clés USB : + 123 % de données téléchargées pendant…

Un rapport met en évidence que des centaines de téraoctets de données d'entreprise potentiellement sensibles sont désormais stockées sur des clés USB situées au...

Télétravailleurs de PME ou de grands groupes : même usage…

Une étude de CrowdStrike, un spécialiste américain de la protection des endpoints connectés au Cloud, donne ce chiffre : 52 % des répondants déclarent que...

Messagerie : contrôle des liens en temps réel avec Secure…

La solution antispam Mailinblack Protect propose dorénavant un contrôle des liens en temps réel dans les mails. Cette technologie, nommée Secure Link, protège des attaques...

Sites distants : nouvelles capacités SD-Branch sécurisées et nouveaux commutateurs…

SonicWall annonce de nouvelles capacités SD-Branch sécurisées et une gamme complète de nouveaux commutateurs multigigabits, pour faire évoluer et gérer de manière rentable des...

Lion, le premier brasseur d’Australie et de Nouvelle-Zélande, attaqué par…

Usines et service clients de Lion sont touchés par un ransomware, alors que le premier brasseur d'Australie et de Nouvelle-Zélande s'apprêtait à reprendre masivement sa...

5G : SFR demandera une compensation en cas d’interdiction de…

(AFP) - Comme Bouygues, SFR demandera une compensation à l'Etat si ce dernier décide de barrer la route de la 5G au groupe chinois...