[ Cybersécurité ]

Cybermenaces : “Il est nécessaire d’accélérer les processus…

Pourquoi les entreprises doivent prendre conscience que la sécurité est…

A l’occasion des Assises de la Sécurité, Eric Soares, vice-président de Symantec France, livre une tribune sur le rôle de la sécurité dans la...

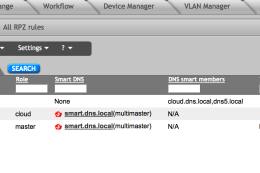

SOLIDserver DNS Cloud, pour gérer les infrastructures de cloud DNS…

EfficientIP est le premier fournisseur de solution DDI à utiliser Amazon Web Services Route 53 en cloud DNS. Nuage hybride et service DNS local...

SOLIDserver DNS Cloud, pour gérer les infrastructures de cloud DNS…

EfficientIP est le premier fournisseur de solution DDI à utiliser Amazon Web Services Route 53 en cloud DNS. Nuage hybride et service DNS local...

SOLIDserver DNS Cloud, pour gérer les infrastructures de cloud DNS…

EfficientIP est le premier fournisseur de solution DDI à utiliser Amazon Web Services Route 53 en cloud DNS. Nuage hybride et service DNS local...

Faille Bash : les patchs pour les NAS QNAP sont…

QNAP Systems a annoncé hier son patch Qfix 1.0.1 pour sa gamme de Turbo NAS (stockage en réseau) pour régler les problèmes de vulnérabilité...

Faille Bash : les patchs pour les NAS QNAP sont…

QNAP Systems a annoncé hier son patch Qfix 1.0.1 pour sa gamme de Turbo NAS (stockage en réseau) pour régler les problèmes de vulnérabilité...

Sécurité des environnements Cloud : 5 idées reçues

Tanguy de Coatpont, directeur général de Kaspersky Lab France, nous livre ses bonnes pratiques pour sécuriser les architectures virtualisées, au travers de 5 idées...

Sécurité des environnements Cloud : 5 idées reçues

Tanguy de Coatpont, directeur général de Kaspersky Lab France, nous livre ses bonnes pratiques pour sécuriser les architectures virtualisées, au travers de 5 idées...

Sécurité des environnements Cloud : 5 idées reçues

Tanguy de Coatpont, directeur général de Kaspersky Lab France, nous livre ses bonnes pratiques pour sécuriser les architectures virtualisées, au travers de 5 idées...

Faille Bash : à corriger d'urgence

Plusieurs sites spécialisés ont fait état d’une faille de sécurité très grave dans le Shell BASH, l'interpréteur de commandes Unix du projet GNU. Elle...

Faille Bash : à corriger d'urgence

Plusieurs sites spécialisés ont fait état d’une faille de sécurité très grave dans le Shell BASH, l'interpréteur de commandes Unix du projet GNU. Elle...

Phishing : que peut bien cacher ce lien ?

Nouveau type de campagnes de phishing « à plusieurs variantes » : les explications d’Ismet Geri, directeur France et Europe du Sud de Proofpoint, fournisseur de solutions...

Phishing : que peut bien cacher ce lien ?

Nouveau type de campagnes de phishing « à plusieurs variantes » : les explications d’Ismet Geri, directeur France et Europe du Sud de Proofpoint, fournisseur de solutions...

Phishing : que peut bien cacher ce lien ?

Nouveau type de campagnes de phishing « à plusieurs variantes » : les explications d’Ismet Geri, directeur France et Europe du Sud de Proofpoint, fournisseur de solutions...

Dans la tête du pirate informatique

Un piratage réussi peut paralyser des sites web, permettre le vol de données et entraîner des dommages considérables pour l'image et le chiffre d'affaires...

Dans la tête du pirate informatique

Un piratage réussi peut paralyser des sites web, permettre le vol de données et entraîner des dommages considérables pour l'image et le chiffre d'affaires...

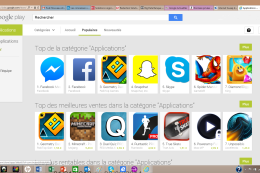

Usages des données privées : les applications mobiles pas transparentes

Que font les applications mobiles des données personnelles transmises par les utilisateurs ? Pour la plupart d’entre elles, il est difficile de le savoir selon...

Usages des données privées : les applications mobiles pas transparentes

Que font les applications mobiles des données personnelles transmises par les utilisateurs ? Pour la plupart d’entre elles, il est difficile de le savoir selon...

Usages des données privées : les applications mobiles pas transparentes

Que font les applications mobiles des données personnelles transmises par les utilisateurs ? Pour la plupart d’entre elles, il est difficile de le savoir selon...

BYOD : GlobalProtect Mobile Security Manager protège les données de…

On sait que le BYOD crée des problèmes de sécurité… La nouvelle version du logiciel GlobalProtect Mobile Security Manager, de Palo Alto Networks, est...