Les gouvernements dans la ligne de mire des cyberattaques

Selon le rapport annuel Riskmap Report for 2016, plus d’un tiers des cyberattaques (36 %) ciblent désormais des organisations gouvernementales. Le point avec Christophe...

Les gouvernements dans la ligne de mire des cyberattaques

Selon le rapport annuel Riskmap Report for 2016, plus d’un tiers des cyberattaques (36 %) ciblent désormais des organisations gouvernementales. Le point avec Christophe...

RGPD : ce que les pro de l’IT doivent savoir…

Comment le masquage des données peut-il aider à se mettre en conformité avec le nouveau règlement européen sur la protection des données (RGPD) ? ...

Piratage du Parti démocrate américain : espionnage de routine, tentative…

Après la publication par le site Wikileaks de près de 20 000 messages piratés des comptes de sept responsables du Parti démocrate, le président...

Windows Anniversary Update : quoi de neuf côté sécurité ?

Windows Anniversary Update, la prochaine grande mise à jour de Windows 10, arrive le 2 août. Focus sur les nouvelles fonctions de sécurité.

La deuxième...

Windows Anniversary Update : quoi de neuf côté sécurité ?

Windows Anniversary Update, la prochaine grande mise à jour de Windows 10, arrive le 2 août. Focus sur les nouvelles fonctions de sécurité.

La deuxième...

Privacy Shield : des inquiétudes persistantes pour le G29

Les autorités européennes indépendantes de protection des données personnelles, comprenez les CNIL européennes, réservent leur jugement sur l'accord de transferts de données UE-USA, dit...

No More Ransom : Europol et des spécialistes de la…

Sensibilisation, bonnes pratiques et outils de déchiffrement sont proposés sur ce nouveau site lancé à l'initiative de la Police nationale néerlandaise, Europol, Intel Security et Kaspersky...

Microsoft répond à la CNIL, sans vraiment donner de détails…

Mis en demeure par la CNIL de cesser la collecte excessive de données et le suivi de la navigation des utilisateurs sans leur consentement, Microsoft...

Microsoft répond à la CNIL, sans vraiment donner de détails…

Mis en demeure par la CNIL de cesser la collecte excessive de données et le suivi de la navigation des utilisateurs sans leur consentement, Microsoft...

Propagande djihadiste: un « délit de complicité » pour Google,…

Comment imposer à Google, Facebook, Twitter, de filtrer le contenu pour supprimer des contenus de propagande djihadiste ou d’extrême violence ?

« Comment accepter que le terroriste...

L’évolution du ransomware : à quoi s’attendre ?

Qu'y a-t-il derrière la croissance explosive de cette forme de cyberattaque relativement nouvelle ? Wieland Alge, vice-PDG EMEA chez Barracuda Networks répond à la question.

Les...

Cisco propose un nouvel ensemble de services et solutions dans…

Cisco annonce de nouveaux services et solutions de sécurité dans le Cloud, construites autour de son architecture de sécurité centrée sur la menace.

Cisco Umbrella...

Gestion des accès à privilèges : Wallix tire son épingle…

Premiers décrets pour assurer la sécurité des OIV, renforcement des bonnes pratiques et de la communication de l’ANSSI, nouveau règlement européen sur la protection...

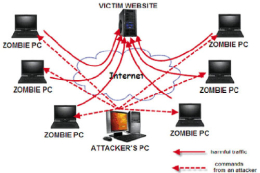

Attaque DDoS : taille et fréquence en très nette hausse

Arbor Networks a publié ses chiffres sur les attaques DDoS pour les six premiers mois de l’année 2016 ; des données qui témoignent de...

Shadow IT : de l’ombre à la lumière

Shadow IT : quelle position adoptée ? Le point de vue de Didier Guyomarc’h, directeur EMEA Sud, Zscaler

L’expression « informatique fantôme » ou Shadow...

Shadow IT : de l’ombre à la lumière

Shadow IT : quelle position adoptée ? Le point de vue de Didier Guyomarc’h, directeur EMEA Sud, Zscaler

L’expression « informatique fantôme » ou Shadow...

Ransomwares : dans la peau de la victime

L’éditeur F-Secure, après avoir inventé une victime potentielle, s’est intéressé aux interactions possibles avec les maîtres-chanteurs qui l'ont infectée...

Les hackers ne sont pas fermés...

L’empreinte comportementale est l’avenir de l’authentification

Le mot de passe est mort, soutient comme d’autres, Balázs Scheidler, co-fondateur et CTO de Balabit. Mais pour lui, c’est l’empreinte comportementale de l’utilisateur...

L’empreinte comportementale est l’avenir de l’authentification

Le mot de passe est mort, soutient comme d’autres, Balázs Scheidler, co-fondateur et CTO de Balabit. Mais pour lui, c’est l’empreinte comportementale de l’utilisateur...