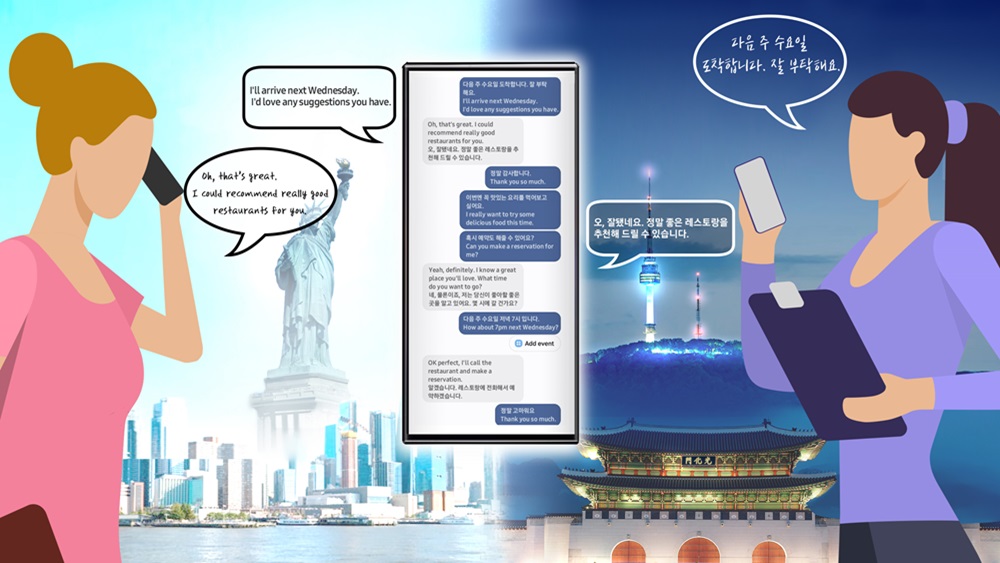

Samsung dévoile aujourd’hui sa nouvelle phablette Galaxy Note 8

Sur le site de Samsung, on compte les heures avant la conférence dédiée au Galaxy Note 8

La société sud-coréenne va présenter mercredi 23 août...

Mobility for business : le préprogramme des conférences 2017

Chaque année, les conférences du salon Mobility for Business sont le reflet des tendances de la mobilité. En avant première, voici les principaux thèmes des...

Microsoft abandonne définitivement son OS Windows Phone

Le groupe américain Microsoft ne va plus assurer la mise à jour de Windows Phone 8.1, la dernière version de son système d'exploitation pour...

Infographie – En France, 27 % des transactions digitales sont…

L’Observatoire du Commerce Mobile fait la lumière sur les principaux indicateurs clés en matière d'e-commerce sur mobile ou tablette, qu'il s'agisse de paiement ou...

RH ORHUS : annuaire, planning et gestion des congés depuis…

En créant une application mobile en complément de sa solution de gestion RH ORHUS, NOVRH met à disposition de ses clients un outil aux...

iPhone 7 rouge ou nouvel iPad : Apple en quête…

Alors qu'Apple a annoncé à la mi-mars la sortie d'un iPhone 7 rouge et d'une nouvelle tablette iPad, et qu'il présentera cette année une...

En finir avec le mythe de la sécurité entre 9…

L'utilisation d'appareils personnels pour le travail n'a rien de nouveau mais leur sécurité est bien trop souvent laissée aux mains de chacun. Or seule...

En finir avec le mythe de la sécurité entre 9…

L'utilisation d'appareils personnels pour le travail n'a rien de nouveau mais leur sécurité est bien trop souvent laissée aux mains de chacun. Or seule...

Démonstration en vidéo : comment un hacker peut prendre le…

Frédéric Dru, expert des solutions mobiles de l’éditeur Check Point Software, démontre la prise de contrôle d'un smartphone à l’insu de son utilisateur, à...

Démonstration en vidéo : comment un hacker peut prendre le…

Frédéric Dru, expert des solutions mobiles de l’éditeur Check Point Software, démontre la prise de contrôle d'un smartphone à l’insu de son utilisateur, à...