Gouverner la donnée dans un environnement informatique complexe et hétérogène n’a rien de simple. Le RGPD va pousser à l’abandon des feuilles Excel et à aller vers une plus grande rigueur dans les règles de gouvernance de la donnée.

Les règles édictées par le RGPD visent à améliorer la sécurité des données traitées par l’entreprise, mais un système d’information moderne voit les données client réparties entre de multiples silos, pour les uns internes à l’entreprise, pour les autres hébergés par des prestataires spécialisés ou des opérateurs Cloud. Maîtriser la donnée tout au long de son cycle de vie n’a rien de trivial dans un tel environnement hétérogène d’autant que désormais à tout moment un client peut demander à recevoir l’intégralité des données que l’entreprise possède sur lui et peut demander l’effacement de ces données sans délai.

Les ERP de la gestion de données

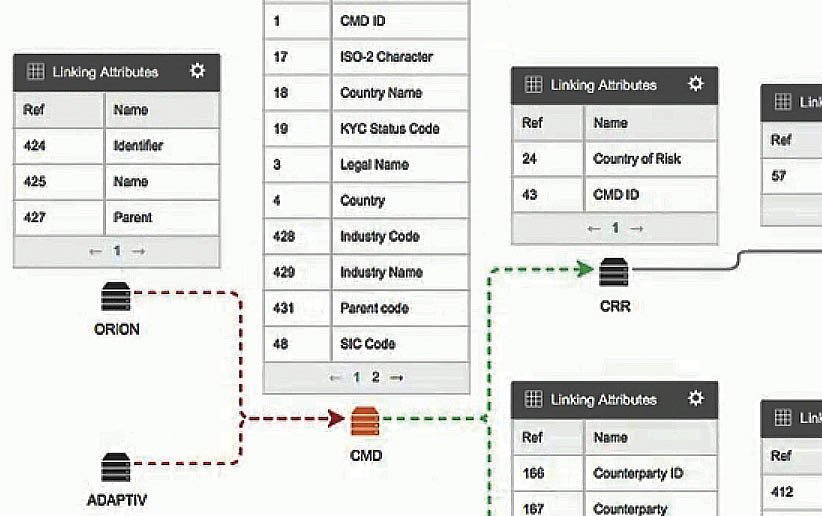

Des solutions de gouvernance de la donnée, jusqu’ici principalement utilisées dans les banques et les assurances pourraient bien s’imposer auprès de nombreuses entreprises à l’occasion de cette mise en conformité RGPD. Les plateformes de gestion des métadonnées (Metadata Management Platform), véritables ERP de la gestion de la donnée permettent de référencer tous les silos de données de l’entreprise et de mettre en place un glossaire commun où toutes les données vont pouvoir être décrites en langage métier. Clés dans le cadre du RGPD, de telles plateformes permettent d’établir la lignée d’une donnée, son “data lineage”, c’est-à-dire établir la chaîne de toutes les applications internes ou externes qui la manipulent tout au long de son cycle de vie.

« Axon permet de mieux connaître son SI, de cartographier et de savoir où sont stockées les données et les traitements, ainsi que les systèmes qui utilisent ces traitements. »

Gilles Maghami, Informatica

Parmi les principaux éditeurs de ces solutions, IBM avec InfoSphere Information Governance Catalog, Oracle et son Oracle Enterprise Metadata Management ou encore Informatica avec Axon. Pour Gilles Maghami, consultant avant-ventes d’Informatica, Informatica Axon permet d’avoir un point central où sont cartographiées les données de l’entreprise : « Axon permet de mieux connaître son SI, de cartographier et de savoir où sont stockées les données et les traitements, ainsi que les systèmes qui utilisent ces traitements, dont ceux qui sont chez des sous-traitants. Parmi les solutions qui complètent Axon, Secure @Source explore les systèmes et identifie où sont les données sensibles. » Si une telle plateforme permet aussi de gérer les droits d’accès à l’information, elle permet aussi au DPO d’identifier très rapidement l’origine d’une plainte : « La solution peut délivrer une information ponctuelle sur un traitement suite à la plainte d’un client qui a été contacté sans son consentement. On va pouvoir retrouver pourquoi cet emailing est parti et quels sont les traitements responsables de cette erreur. »

Le chiffrement, une condition nécessaire mais pas suffisante

Si ces solutions permettent de documenter dans le détail le patrimoine “data” d’une entreprise, reste à mettre en conformité le volet purement opérationnel du SI. Le chiffrement systématique des données personnelles en base de données semble désormais un prérequis. Toutes les bases de données de classe entreprise supportent le chiffrement de tables ou seulement de colonnes, qu’il s’agisse d’Oracle, de SQL Server ou les bases de données Open Source dans leurs versions payantes. Néanmoins, imposer le chiffrement sur des bases de données de production reste problématique, notamment pour les bases de données transactionnelles où chaque centième de seconde compte.

L’effacement des données dans les sauvegardes

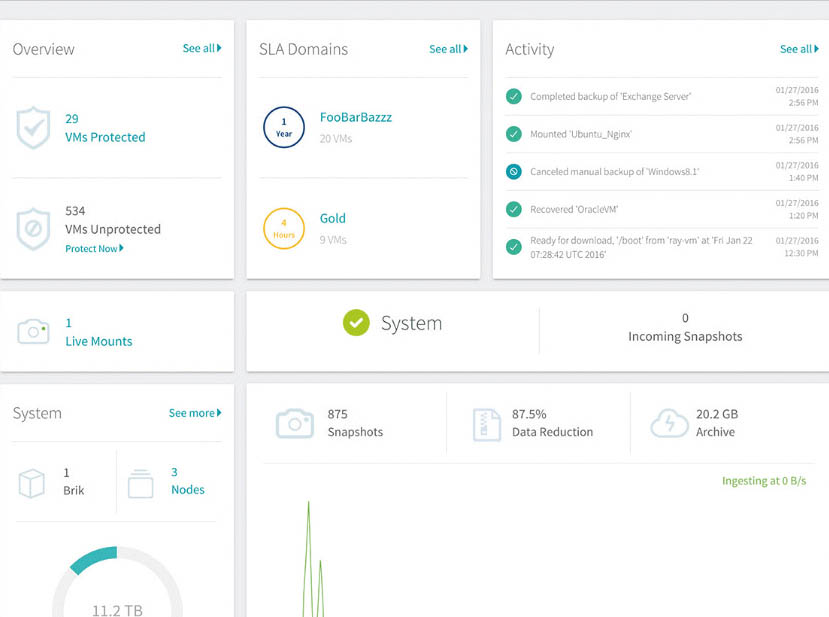

Autre problématique complexe à gérer pour les DSI, la gestion des sauvegardes et archives. Un client qui réclame l’effacement de ses données personnelles doit entraîner leur effacement des plateformes de production mais aussi des sauvegardes et archives, même si celles-ci ont été externalisées auprès d’opérateurs Cloud. Les solutions de sauvegardes supportent les services de stockage Cloud et le glissement du marché de l’archivage vers le Cloud a ravivé l’intérêt des DSI pour les capacités de chiffrement offertes par les solutions de sauvegarde du marché. Une démarche qui prend tout son sens dans la démarche RGPD. Reste à pouvoir identifier les données personnelles dans les sauvegardes. « La vraie nouveauté introduite en vue du RGPD, c’est la possibilité donnée de créer des filtres d’analyse des données » confie Philippe Decherat, directeur technique de Commvault France, « Il est possible d’identifier des numéros de cartes bancaires, des numéros de téléphone, des emails et, plus globalement, des informations personnelles dans un jeu de données. »

Identifier les données personnelles

Les éditeurs rivalisent entre eux dans les capacités de recherche de données, à l’image de Rubrik, un éditeur relativement jeune sur ce marché de la sauvegarde. « Nous avons conçu notre offre avec un mécanisme d’indexation extrêmement poussé et effectif dès que les données sont ingérées dans le système » explique Lionel Meoni, ingénieur commercial chez Rubrik France. « Cette indexation permet de cartographier très finement jusqu’au fichier près toutes les données. En outre, un orchestrateur interne permet de faire expirer les données et toutes les métadonnées de manière simple. »

En effet, s’il est relativement aisé d’effacer tous les fichiers d’un utilisateur, il est beaucoup plus complexe de purger les bases de données sauvegardées. C’est en jouant sur une durée de rétention faible des sauvegardes de bases de données qu’il est possible d’apporter une réponse qui, si elle n’est pas parfaite, sera acceptable par les autorités en cas de contrôle.

Hervé Collard,

vice-président Marketing chez Atempo

Le RGPD implique une bonne maîtrise de la chaîne de sauvegarde

« La certification RGPD en tant que telle n’existe pas, mais il y a un certain nombre de bonnes pratiques à mettre en place comme le rappelle la CNIL. C’est le cas en matière d’alerte des utilisateurs en cas de vol de données ou de perte, d’où le rappel par la Cnil de s’appuyer sur de bonnes procédures de backup. Parmi ces bonnes pratiques, il y a tout d’abord une bonne maîtrise de toute la chaîne de sauvegarde via une solution centralisée et unique, qui permet d’assurer aussi bien la protection des données sur les postes de travail que dans les datacenters. Autre dimension, la capacité à rechercher des données sauvegardées dans les fichiers non structurés. ATempo est réputé sur sa capacité à retrouver l’ensemble des sauvegardes d’un fichier sur différents supports. »