Ce fut l’un des thèmes clés abordés lors du dernier Forum International de la cybersécurité de Lille (FIC). La cybersécurité des sites industriels français est un enjeu stratégique particulièrement crucial pour l’activité économique du pays et les choses commencent enfin à bouger. Il faudra néanmoins des années avant que l’IT et l’OT soient alignés.

Si les grands industriels du secteur de l’eau, de l’énergie, du transport, tous classés OIV, ont fait l’effort de sécuriser leurs infrastructures OT, le reste de l’industrie française est encore loin d’avoir atteint un tel niveau de maturité. Un benchmark réalisé par les consultants de Wavestone sur 60 sites industriels français de taille importante montre le chemin qui lui reste à accomplir. L’étude, dévoilée lors du FIC 2022 montre que seuls 11 % des sites ont déployé une sonde sur leur réseau OT, 17 % ont déployé un EDR sur certaines machines mais seulement 10 % sur tous les postes. Les taux d’équipement en solutions de sécurité avancées est faible alors que les pratiques à risque restent encore tenaces. 8 sites sur 10 utilisent des clés USB pour transférer des données, dans 24 % des cas le réseau des automates programmables est accessible depuis le réseau bureautique. Enfin, 48 % ont une absence totale de patch management…

L’industrie 4.0 place les industriels au pied du mur

Le retard de l’industrie sur la sécurité IT est significatif, mais les choses sont en train de bouger, comme l’explique Jocelyn Zindy, directeur développement commercial Cybersécurité & Industries du Futur chez Eiffage : « Quasiment tous les projets neufs ont aujourd’hui des exigences en matière de cybersécurité, qu’il s’agisse de marchés publics, des OIV, mais aussi sur des marchés privés. Ce n’était pas encore le cas jusqu’à l’an dernier. » Les industriels ont pris conscience du risque cyber qu’ils courraient avec des milliers de systèmes industriels qui n’ont pas été sécurisés au moment de leur installation. L’industrie 4.0 et ses nouveaux usages oblige les industriels à rehausser significativement leur posture de sécurité. « Ce patrimoine de systèmes non sécurisés installés depuis une quinzaine d’années représente des dizaines de milliers de systèmes qu’il va falloir protéger » ajoute Jocelyn Zindy.

Améliorer la visibilité sur le réseau OT, une étape indispensable

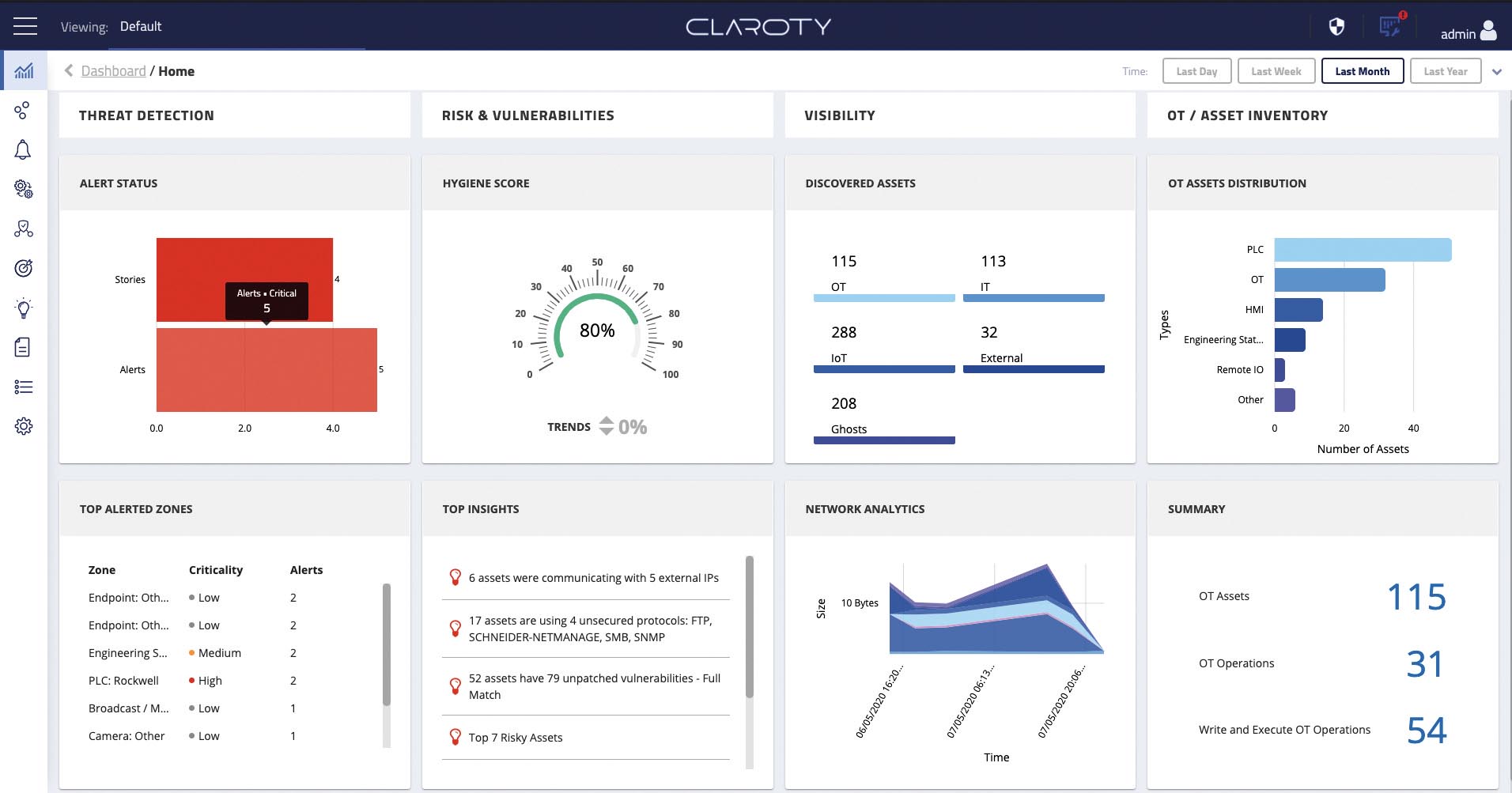

De l’avis des experts présents sur le FIC, le premier défi dans la sécurisation des sites industriels, c’est de les connaître réellement. « Depuis 14 ans que je fais de la cybersécurité industrielle, je n’ai quasiment jamais vu de site industriel qui ait un inventaire de ses installations à jour » explique Nicolas de Pesloüan, RSSI adjoint du groupement des Mousquetaires, anciennement Senior manager cybersécurité industrielle chez Risk&Co : « Les industriels accumulent les dossiers d’ouvrage exécuté fournis par leurs intégrateurs, mais c’est une information au format papier qui n’est absolument pas compilée. Dans la majorité des entreprises, on ne dispose pas d’une cartographie complète des installations et on est condamné à protéger des ressources que l’on ne connaît pas… » Outre ce volet organisationnel, des solutions permettent d’avoir une plus grande visibilité sur les équipements connectés sur un réseau industriel. C’est notamment le cas de Edge, la solution éditée par Claroty. « En moins de 10 minutes, on dispose d’une visibilité de la cartographie du réseau et de l’inventaire de l’ensemble des assets présents sur le réseau » argumente Baptiste Le Tiec, Sales Development Representative chez Claroty. « La solution Edge est unique sur le marché par le support des réseaux IT, OT, IoT et IIoT (Industrial IoT). Outre cette visibilité, nous proposons des services de protection, avec la solution CTD (Continuous Threat Detection) avec une recherche des vulnérabilités. » Récemment, l’éditeur a complété son offre avec la solution SRA (Secure Remote Acces), une solution actuellement très demandée dans le monde industriel.

Concurrent de Claroty, Nozomi Networks propose une sonde qui vient collecter de l’information sur le réseau OT et délivrer une photographie à l’instant T de l’installation industrielle. Reste ensuite à agir et l’environnement industriel complique sérieusement la tâche du RSSI comme l’explique Vincent Dely, directeur technique de l’éditeur Nozomi Networks : « Nous pouvons identifier les vulnérabilités, mais la problématique est complexe car une fois les vulnérabilités découvertes, que faire de cette information ? Avec des installations qui n’ont que 48 heures de maintenance tous les six mois dans le meilleur des cas et qu’il y a plusieurs milliers de vulnérabilités à combler pour améliorer sa posture de sécurité, que faire ? »

Le secteur industriel se caractérise par une grande hétérogénéité des installations et usages et rares sont les industriels à disposer d’un SOC OT. Clairement, les experts appellent à un rapprochement entre le monde de la cybersécurité IT afin de faire profiter à l’industrie la maturité cyber durement acquise par les équipes IT ces dix dernières années.