Microsoft lance une exposition virtuelle qui explique la cybersécurité au travers d’un voyage parmi les grandes attaques informatiques qui, depuis l’attaque du virus “ILOVEYOU” en 2000, ponctuent désormais notre quotidien.

Le mythe du hacker véhiculé par le cinéma et les séries, cet adolescent seul devant son écran qui fait tomber la sécurité des multinationales, a encore la peau dure. Aujourd’hui, les entreprises ne doivent plus faire face au talent d’un Geek surdoué mais plutôt à des groupes organisés affiliés à la mafia quand il ne s’agit pas d’officine au service de gouvernements. La menace a changé, les modes d’attaque se sont sophistiqués à l’extrême. Au travers de 5 tableaux, dans son exposition virtuelle “Les chroniques de la cybersécurité”, Microsoft autopsie 5 grandes attaques qui ont marqué ces dernières années, explique comment les attaquants sont arrivés à leurs fins et comment on parvient aujourd’hui à les contrer.

« Cette exposition virtuelle vise à démystifier les grandes attaques informatiques et expliquer divers scénarios d’attaque » résume Bernard Ourghanlian, directeur technique et sécurité de Microsoft. « Nous voulons montrer que pour contrer chaque attaque, il existe des solutions qui s’inscrivent dans une logique de protection de bout en bout et couvrir ainsi la totalité du périmètre de la sécurité, depuis le poste de travail et autres terminaux mobiles connectés, jusqu’au Cloud public. »

Chroniques de la cybersécurité, l’exposition virtuelle consacrée par Microsoft à la cybersécurité, expose les grandes menaces qui pèsent sur les entreprises et les parades qu’elles peuvent mettre en œuvre pour s’en prémunir.

Lire aussi...L'article de la semaineChroniques de la cybersécurité, l’exposition virtuelle de Microsoft expose les grandes menaces qui pèsent sur les entreprises et les parades

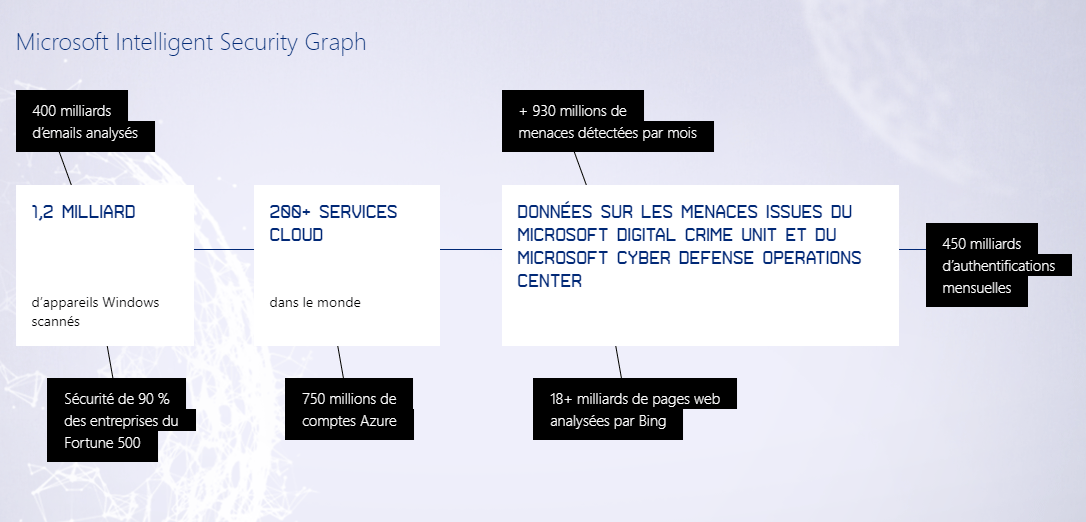

6 500 milliards d’événements de sécurité analysés par Microsoft chaque jour

Avec cette exposition virtuelle, Microsoft nous montre que, 20 ans après “ILOVEYOU”, il n’est plus possible de se contenter de se défendre derrière une muraille de technologies de plus en plus complexes, il faut changer de paradigme de sécurité et opter pour une sécurité de bout en bout. « Chaque jour, nous collectons une quantité astronomique d’événements de sécurité. Cela représente en moyenne 6 500 milliards d’événements de sécurité qui sont analysés tous les jours sur la plateforme Cloud Microsoft » explique l’expert. « L’avantage de traiter une telle masse d’informations quotidiennement, c’est que cela permet de contextualiser l’accès à une ressource en fonction de l’endroit d’où est réalisé l’accès, le terminal est-il connu ou pas, les données sont-elles critiques, chiffrées, etc. Cette connaissance en temps réel de l’état de la menace au niveau mondial nous permet de protéger les entreprises européennes d’une menace qui a pu frapper Singapour quelques heures plus tôt, c’est tout l’intérêt de disposer d’une vision mondiale de la sécurité. Etant donné la quantité vertigineuse d’informations que sous-entend une telle approche, seul le recours massif à l’intelligence artificielle permet de réagir en quasi-temps réel à l’apparition de nouvelles menaces. Même une armée d’analystes de sécurité ne peut faire face à 6 500 milliards d’événements de sécurité à traiter chaque jour ! »

Aller vers une cybersécurité de bout en bout, seule issue à la complexité

Pour beaucoup d’entreprises, la cybersécurité est devenue quelque chose de très compliqué, elle est assurée par la mise en œuvre de nombreuses briques de sécurité dont les fonctionnalités se chevauchent plus ou moins. « La complexité est, d’une manière générale, l’ennemi de la sécurité. Il est difficile d’assurer une protection correcte d’un système complexe lorsqu’on ne dispose pas d’une visibilité globale de ce qu’il peut survenir dans le système d’information et, en outre, il faut passer dans une logique où l’on admet qu’un jour ou l’autre une attaque va passer. On ne peut plus rester dans cette logique où on se sent en sécurité derrière les murailles. Il faut passer d’une posture défensive où l’on cherche à résister aux attaques par tous les moyens, à une posture où on s’en protège mais on adopte une approche fondée sur la résilience, avec la capacité de détecter les attaques en quasi-temps réel et y faire face. »

Les algorithmes d’IA de Microsoft traitent chaque jour 6 500 milliards d’événements de sécurité afin d’assurer la protection des utilisateurs de ses services Cloud et de ses solutions de sécurité.

Pour Bernard Ourghanlian, adopter une approche de sécurité de bout en bout permet d’avoir une idée de toutes les menaces en cours afin de se préparer à y réagir. Elle permet aussi de contextualiser tous les accès aux ressources de l’entreprise : « Cette notion d’accès conditionnel est une fonctionnalité extrêmement importante qui est aujourd’hui présente sur l’ensemble de nos offres. Toutes les conditions d’accès à la ressource demandée par un utilisateur sont systématiquement vérifiées par rapport à la politique de sécurité de l’entreprise. En parallèle à cette approche, toutes les informations sont systématiquement échangées de manière chiffrée au sein du système d’information, ce sont des éléments qui poussent vers l’approche “Zero Trust” que nous souhaitons voir peu à peu adoptée par les entreprises » conclut l’expert.

Visiter “Les chroniques de la cybersécurité”

Lire aussi: Bernard Ourghanlian: “Il est urgent d’adopter une approche ‘Zero Trust’

Auteur : Alain Clapaud