Une étude de ServiceNow révèle le paradoxe des correctifs de sécurité. La plupart du temps, ils existent pour corriger la faille, mais ne sont pas appliqués, ou trop tardivement.

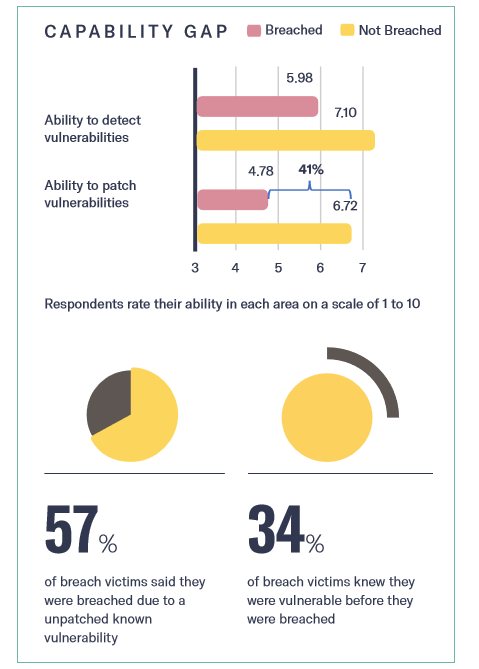

47 % des entreprises françaises ont subi un piratage ces deux dernières années, contre 48 % pour la totalité des participants à une enquête de ServiceNow/Ponemon Institute qui a interrogé près de 3 000 professionnels de la sécurité, travaillant dans des entreprises de plus de 1 000 salariés, dans 9 pays, dont 369 en France. Un peu plus de 4 sur 10 des victimes françaises d’un piratage indiquent que celui-ci était imputable à une vulnérabilité pour laquelle un correctif était déjà disponible (57 % pour l’ensemble du panel). Et 30 % des professionnels français de la sécurité avaient bien conscience de leur vulnérabilité avant que l’attaque ne survienne. Notez au passage que 42 % des victimes reconnaissent ne pas rechercher les vulnérabilités. On remarquera aussi que celles ayant échappé aux piratages se classent 29 % plus haut pour leur rapidité d’application des correctifs (41 % pour l’ensemble du panel, voir graphique ci-dessous) que celles qui ont été piratées.

Pour les entreprises qui ont été piratées, la faute incombe aux procédures manuelles et à l’impossibilité de distinguer les priorités. 56 % d’entre elles disent passer plus de temps à gérer des procédures manuelles qu’à traiter les vulnérabilités. Les équipes de sécurité ont perdu en moyenne 13,2 jours à coordonner manuellement les opérations de correction entre elles. Et 64 % se disent pénalisées par les procédures manuelles lorsqu’il s’agit de corriger des vulnérabilités. Enfin, 55 % jugent difficile de définir ce qui doit être corrigé en priorité (contre 65 % pour l’ensemble des pays étudiés).

66 % des professionnels français de la sécurité prévoient de recruter

Pour répondre aux vulnérabilités, 66 % des professionnels français de la sécurité prévoient de recruter plus de ressources spécialisées dans les correctifs au cours des 12 prochains mois, avec en moyenne, la création d’environ 3,6 postes dédiés à la réponse aux vulnérabilités, soit une augmentation de 46 % des effectifs par rapport aux niveaux actuels. Mais selon ServiceNow cela ne suffira pas. « Si votre bateau a une voie d’eau, des bras supplémentaires sont utiles pour écoper », compare Matthieu De Montvallon, directeur technique chez ServiceNow France. « Notre étude montre que la plupart des entreprises cherchent des personnes et des seaux pour écoper au lieu de déterminer l’ampleur de la fuite. » Le spécialiste plaide pour la rapidité de détection et de correction des vulnérabilités, avec l’automatisation des procédures de routine, pour réduire nettement le risque de piratage, alors que le volume des cyberattaques a augmenté de 17,2 % l’an passé, et leur gravité de 24 %.

86 % des vulnérabilités d’application divulguées bénéficient de correctifs le jour même

En 2017, dans son tout nouveau rapport “Vulnerability Review”, Flexera évalue un niveau record de presque 20 000 vulnérabilités en 2017, une augmentation de 14 % par rapport à l’année précédente, au sein de 1 865 applications en provenance de 259 éditeurs.

86 % des vulnérabilités repérées bénéficiaient de correctifs le jour même de leur divulgation, contre 81 % l’année précédente.