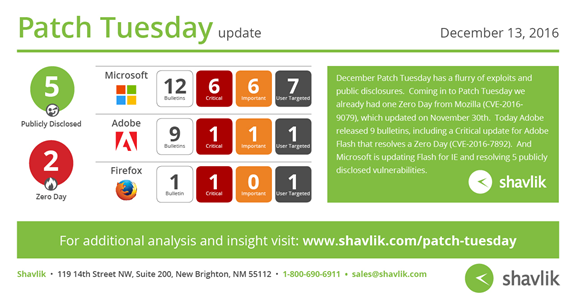

Chaque mois, Shavlik nous livre en exclusivité son analyse du Patch Tuesday. Le Patch Tuesday de décembre couvre une multitude d’exploitations et de divulgations publiques. Avant même le Patch Tuesday, Mozilla avait publié un correctif « zero day » (CVE-2016-9079), mis à jour le 30 novembre. Aujourd’hui, Adobe a publié 9 bulletins, dont une mise à jour critique d’Adobe Flash qui corrige une vulnérabilité « zero day » (CVE-2016-7892). Microsoft met à jour Flash pour IE et résout 5 vulnérabilités rendues publiques.

En commençant par Firefox, Mozilla a annoncé une mise à jour le 30 novembre pour résoudre une vulnérabilité « zero day » dans les animations SVG

Cette vulnérabilité a été identifiée dans des attaques visant à démasquer les utilisateurs du réseau anonyme Tor. Des chercheurs ont émis l’hypothèse que cette exploitation était très similaire à une exploitation connue, utilisée en 2013 par le FBI pour démasquer l’adresse IP des utilisateurs de Tor.

Aujourd’hui, Mozilla publie la version 50.1, qui inclut la correction de la vulnérabilité « zero day » de la version 50.0.2, publiée y a quelques semaines. Si vous ne l’avez pas encore fait, veillez à traiter Firefox en priorité ce mois-ci.

Adobe a publié 9 bulletins aujourd’hui, mais 1 seul est marqué comme critique

Il concerne évidemment Flash Player et, là aussi, une vulnérabilité « zero day ». Le correctif APSB16-39 résout un total de 17 vulnérabilités, ainsi que la faille CVE-2016-7892 exploitée, qui a été utilisée pour des attaques d’une portée limitée contre des systèmes Windows exécutant Internet Explorer (32 bits).

Les analystes Google Threat Analysis Group ont découvert cette vulnérabilité et en ont transmis les détails en mode privé à Adobe. Adobe n’avait pas donné de détails concernant l’attaque précise et l’équipe de recherche Google n’a divulgué publiquement aucun détail supplémentaire à ce moment-là.

Comme toujours pour les mises à jour Flash Player, vous devez veiller à mettre à jour toutes les instances de Flash sur vos systèmes. Cela inclut les plug-ins Flash pour IE, Chrome et Firefox. Certains de ces éléments vont se mettre à jour automatiquement, mais vous devrez manœuvrer davantage pour mettre à jour les autres. C’est pourquoi il est essentiel de disposer d’une solution capable de rechercher les 4 variantes du produit, afin de vous assurer que vous avez corrigé toutes les vulnérabilités de votre environnement.

Microsoft a publié un total de 12 bulletins, dont 6 sont critiques. Microsoft résout 42 vulnérabilités uniques ce mois-ci

En dehors de Flash pour IE, Microsoft n’a pas d’autre vulnérabilité « zero day » à signaler, mais il faut gérer plusieurs divulgations publiques. L’expression « divulgation publique » signifie qu’un nombre suffisant d’informations a été communiqué au public pour que les pirates aient le temps de développer un code d’exploitation. Les vulnérabilités représentent ainsi un danger encore plus grand.

MS16-144 est une mise à jour critique pour Internet Explorer qui résout 8 vulnérabilités, dont 3 sont des divulgations publiques (CVE-2016-7282, CVE-2016-7281, CVE-2016-7202). La plupart des vulnérabilités corrigées dans cette mise à jour ciblent les utilisateurs via des sites Web spécialement hébergés et via des contrôles ActiveX, ainsi qu’en tirant parti du contenu fourni par les utilisateurs, de publicités et de sites Web infectés.

MS16-145 est une mise à jour critique pour le navigateur Edge qui résout 11 vulnérabilités, dont 3 sont des divulgations publiques (CVE-2016-7206, CVE-2016-7282, CVE-2016-7281). Comme pour IT, la plupart des vulnérabilités corrigées dans cette mise à jour ciblent les utilisateurs via des sites Web spécialement hébergés et via des contrôles ActiveX, ainsi qu’en tirant parti du contenu fourni par les utilisateurs, de publicités et de sites Web infectés.

MS16-146 et MS16-147 sont tous deux marqués comme critiques et affectent des composants du système d’exploitation Windows. Ces deux correctifs résolvent des vulnérabilités qui permettaient de cibler un utilisateur, mais pouvaient être atténuées en utilisant sur le système des droits inférieurs aux droits Administrateur complets.

MS16-148 est une mise à jour critique pour Office, Sharepoint et les applis Web, qui résout 16 vulnérabilités. La plupart des vulnérabilités corrigées par cette mise à jour ciblent l’utilisateur via des fichiers spécialement conçus dans ce but. Le pirate peut également héberger un contenu Web spécialement conçu pour exploiter un grand nombre de ces vulnérabilités. CVE-2016-7298 est également capable d’utiliser le volet Aperçu comme vecteur d’attaque.

MS16-155 est une mise à jour importante pour .Net Framework, qui résout une seule vulnérabilité. Bien que seulement marqué comme important, ce bulletin corrige une vulnérabilité divulguée publiquement (CVE-2016-7270) et donc, plus susceptible d’être exploitée.

Des bulletins Adobe et Microsoft ont été publiés ce mois-ci, mais les bulletins ci-dessus doivent être vos priorités pour décembre.

Consultez la synthèse des mises à jour dans ce tableau : PatchTues-Poster-Dec2016